Welche Informationen Windows 10 in die Cloud übermittelt

Datenschleuder

Eigentlich war Microsoft in Sachen Sicherheit auf einem guten Weg. So wurden von Security-Testern gefundene Sicherheitslücken umgehend gefixt. Doch mit der Cloud-Orientierung von Windows 10 gab es eine ungute Wende; die eine Reihe von Datenschutz-Fragen aufwirft.

Das Betriebssystem Windows war für die Osnabrücker Sicherheitsspezialisten von Greenbone, deren CTO der Autor dieses Artikels ist, schon einmal Gegenstand der Betrachtung. Auf der Black Hat 2008 stellten wir im Rahmen eines Vortrags über Staatstrojaner Untersuchungsergebnisse vor, die ein schlechtes Licht auf das Sicherheitslevel von Microsoft und anderen Big Playern warfen.

In vielen Fällen war der Update-Prozess unsicher, von Adobe Acrobat über Debian und Firefox bis eben zu Windows. Letzteres war, zusammen mit anderen Schwächen, ein nahezu „idealer“ Kandidat für Spyware, nicht zuletzt aufgrund seiner weiten Verbreitung. Die gute Nachricht: Die Softwarefirmen reagierten darauf, vor allem die Redmonder beseitigten die Lücken schnell und gründlich. Microsoft Update V6, eingesetzt für XP, Vista und Windows 7, war zwei Wochen nach dem Black-Hat-Vortrag sicher.

Sieben Jahre und zwei Windows-Generationen später hat sich das Blatt gewendet. Windows 10 ist durch seine mit der Cloud-Zentrierung einhergehende Geschwätzigkeit noch hinter den Stand vom Frühjahr 2008 zurückgefallen – zumindest was Datenschutz und Sicherheit angeht.

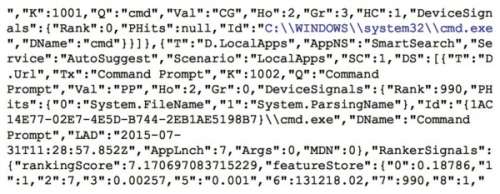

Dass regelmäßig Telemetriedaten über die Rechnerverwendung, Cortana-Anfragen und aufgerufene URLs in die Microsoft-Cloud übermittelt werden, hatte schon die EFF im August dieses Jahres thematisiert. Gleiches gilt für WLAN-Schlüssel, User-IDs und Passwörter. Wie lange und zu welchem Zweck außer der behaupteten Verbesserung des „Benutzererlebnisses“ sie dort liegen, bleibt unklar.

Unschön auch, dass diese Geschwätzigkeit voreingestellt ist und man sie in den Endbenutzerversionen nicht abstellen kann. Und wie berichtet (iX 9/2015, S. 92) ist diese Datenübermittlung abhörbar. Da Microsoft auf ein Zertifikat-Pinning verzichtet, ist eine Man-in-the-Middle-Attacke nahezu ein Kinderspiel. Nur das Windows-Update und der App Store sind dagegen nicht anfällig.

Deutsches Datenschutzrecht tangiert?

Neben der Abhörbarkeit stellt sich die Frage, ob Umfang und Art der an Microsoft in die USA übermittelten Daten deutschen Gesetzen entsprechen. So schicken die Office-2013- und -2016-Programme Access, OneNote, PowerPoint, Project, Publisher, Vision und Word im Rahmen der Übermittlung von Telemetriedaten den gesamten Klickpfad nebst zugehörigen Daten wie Dateiformaten, Titel und Autor in die US-Rechenzentren.

Wenn extensive Datenübermittlung und Man-in-the-Middle-Angriffe zusammenkommen, hat man als Ergebnis ein sogenanntes (Reverse) Cloud Poisoning. Es lassen sich falsche Telemetrie- und andere Daten einspielen, sowohl in Richtung Cloud als auch vice versa. Damit steht sowohl dem Stören der Cloud-Dienste von Microsoft als auch etwa dem Unterschieben von Links zu Mal- und Spyware bis hin zum Installieren strafrechtlich relevanter Dokumente nichts im Weg.

Daten manipulierbar

Hinzu kommen Sicherheitsmängel, die eigentlich seit der letzten Jahrtausendwende ausgeräumt sein sollten: Beim Anlegen eines neuen Benutzers für die MS Cloud wird das Passwort ohne Zertifikat-Pinning übertragen, sodass jeder mit einer Man-in-the-Middle-Attacke das nicht gehashte Passwort mitlesen kann.

Bis vor acht Wochen konnten so auch BitLocker-Schlüssel einfach mitgelesen werden, das hat Microsoft aber still und heimlich abgestellt. Jetzt bekommt der Benutzer nur noch eine nichtssagende Meldung, dass die Schlüssel nicht in der Cloud gespeichert werden können. Als Datei lassen sich BitLocker-Keys weiterhin mitlesbar im OneDrive-Speicher ablegen, nur nicht mehr über Microsofts Account-Funktion.

Das Problem: Diese Datenübermittlung ist durch die auf unter 50 Seiten geschrumpften Lizenzbestimmungen von Microsoft (EULA) gedeckt. Allerdings stellt sich nach Meinung von Datenschutzexperten die Frage, ob eine so weit gehende Erfassung und Übermittlung von Arbeitnehmerdaten deutschen Gesetzen entspricht oder nicht mindestens der Zustimmung des Betriebsrates bedürfte.

Wer die Geschwätzigkeit von Windows 10 eindämmen will, sollte ein paar Maßnahmen ergreifen. So schaltet man die Synchronisierungsfunktionen, die Daten zwischen verschiedenen Rechnern via Cloud auf demselben Stand halten, besser ab. Gleiches gilt für die Windows-Defender-bezogenen Schutzmechanismen – der Defender sendet nicht nur Malware-verdächtige Anwendungen an Microsoft, sondern eine Liste aller installierten Anwendungen.

Wege aus dem Chaos

Den Kontakt zum Microsoft-Rechenzentrum unterbricht zuverlässig ein Umlenken der entsprechenden DNS-Anfragen durch einen eigenen Domain Name Server. Der sollte Anfragen nach den verschiedenen MS-Servern auf 0.0.0.0 lenken.

In Firmen sollten die Administratoren die Datenübermittlung abschalten. Allerdings funktioniert das nur mit der Enterprise-Lizenz. Details zeigt die Tabelle, die entsprechenden Einstellungen sind über den Pfad „Computer Configuration –> Administrative Templates –> Windows Components –> Data Collection and Preview Builds“ zu finden.

Da bei der Home- und Pro-Version das Übersenden der Telemetriedaten nicht abgestellt werden kann, lassen diese sich streng genommen nicht konform zu deutschen Arbeitnehmerrechten und den damit einhergehenden Datenschutzregeln einsetzen.

Von Microsoft war bis Redaktionsschluss dazu keine Stellungnahme zu bekommen. (js)